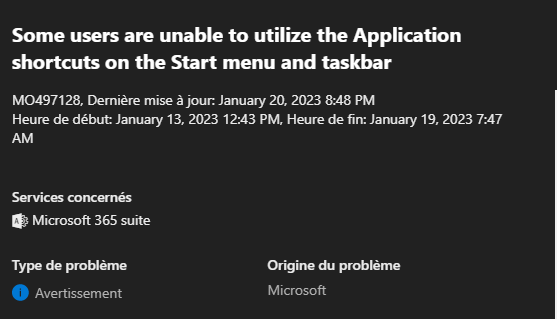

Microsoft enquête sur un problème empêchant la barre des tâches et le menu Démarrer de Windows de répondre et déclenchant des problèmes de connexion à Outlook et Teams.

Les administrateurs Windows ont déclaré que leurs utilisateurs avaient signalé des problèmes de ne pas voir le menu Démarrer de Windows lors d’un clic, de ne pas pouvoir lancer d’applications modernes et que la fonction de recherche Windows était interrompue.

D’autres ont également signalé avoir rencontré des problèmes lors de la tentative de connexion à Azure Active Directory (Azure AD) pour activer les applications Office 365.

“Alors que cela semblait initialement être un problème avec l’application tierce, il semble maintenant que ce soit du code Microsoft (profapi.dll) qui brise les autorisations en pensant qu’elles doivent être récupérées”, a déclaré Redmonds à Ooms.

“Cela peut se produire lorsqu’un processus tiers x32 (comme ClickShare) utilise les API Office sur une machine sur laquelle Office est déployé à l’aide d’Office ClickToRun, en raison d’un bogue dans les crochets de registre AppvIsvSubsystem32.dll.

“Dans ce cas, profapi.dll commencera à récupérer les ACL, mais après un deuxième échec, il n’écrira pas les ACL de tous les packages d’application, ce qui causera des problèmes (plantages et échecs d’enregistrement) avec les applications packagées.”

ROOT CAUSE BY MICROSOFT

Cause première : lors d’une récente mise à jour du service de sécurité Windows et de Microsoft Defender pour point de terminaison, les appareils des utilisateurs ont rencontré une série de détections de faux positifs pour la règle de réduction de la surface d’attaque (ASR) “Bloquer les appels d’API Win32 à partir de la macro Office” après la mise à jour vers une macro affectée. build(s) de renseignement de sécurité 1.381.2134.0, 1.381.2140.0, 1.381.2152 et 1.381.2163.0. Ces détections ont entraîné l’identification de certains fichiers de raccourci Windows (.lnk) qui correspondaient au modèle de détection incorrect et ont ensuite été supprimés.

es clients sont encouragés à mettre à jour Microsoft Defender pour créer la version 1.381.2164.0 ou ultérieure.

- Les clients utilisant des mises à jour automatiques pour l’antivirus Microsoft Defender n’ont pas besoin de prendre des mesures supplémentaires pour recevoir la version mise à jour de Security Intelligence.

Sauf que certains client disposent de leur propre solution antivirus et defender également peut être désactiver.

Script pour réparer les autorisations de registre corrompues

Aujourd’hui, Barco (le développeur de ClickShare) a mis à jour un avis qu’il avait initialement publié en juillet 2022 pour partager un script d’assistance Diagnostic PowerShell fourni par le support Microsoft qui permettrait aux utilisateurs concernés de réparer les autorisations de registre corrompues des dossiers User Shell.

“Bien que l’application ne soit pas à l’origine du problème, nous souhaitons toujours offrir à nos utilisateurs de l’application ClickShare une solution intermédiaire possible”, a déclaré Barco .

“Dans la plupart des cas, il a été possible de récupérer en utilisant l’outil de récupération de Microsoft : l’outil de récupération FixUserShellFolderPermissions.”

Dans notre cas, voici une partie du script que vous pouvez récupérer:

1 désinstaller clickshare

2 Enregistrer et Exécutez le script -ci dessous en mode utilisateur pour refixer les permissions

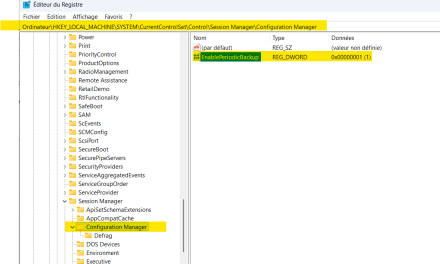

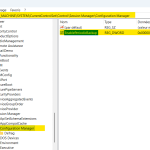

$acl1 = Get-Acl "HKCU:\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\User Shell Folders\"

#$person = [System.Security.Principal.NTAccount]"all application packages" ##S-1-15-2-1

$sid = New-Object System.Security.Principal.SecurityIdentifier ("S-1-15-2-1")

$person_temp = $sid.Translate( [System.Security.Principal.NTAccount])

$person = $person_temp.Value.Split("\")[1]

$access = [System.Security.AccessControl.RegistryRights]"ReadKey"

$inheritance = [System.Security.AccessControl.InheritanceFlags]"ContainerInherit,ObjectInherit"

$propagation = [System.Security.AccessControl.PropagationFlags]"None"

$type = [System.Security.AccessControl.AccessControlType]"Allow"

$rule = New-Object System.Security.AccessControl.RegistryAccessRule($person,$access,$inheritance,$propagation,$type)

$acl1.AddAccessRule($rule)

$acl1 | Set-Acl

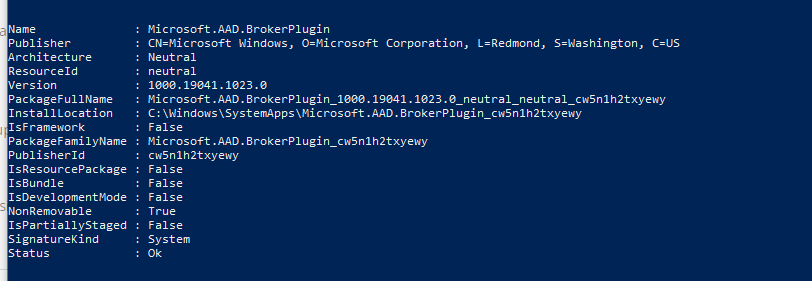

if (-not (Get-AppxPackage Microsoft.AAD.BrokerPlugin)) { Add-AppxPackage -Register "$env:windir\SystemApps\Microsoft.AAD.BrokerPlugin_cw5n1h2txyewy\Appxmanifest.xml" -DisableDevelopmentMode -ForceApplicationShutdown } Get-AppxPackage Microsoft.AAD.BrokerPlugin

Redémarrer le poste de travail et tenter de retrouver votre compte et licence office 365 pour reprendre votre travail

Commentaires récents