Nouveaux warnings RDP

Patch Tuesday Avril 2026

.rdp. Ce guide couvre les KB impactées, comment récupérer le SHA1 directement depuis le warning, toutes les méthodes de déploiement (GPO, Intune, ManageEngine, PowerShell), et les bonnes pratiques de renouvellement de certificat.

01 Contexte — Pourquoi Microsoft a agi

Microsoft a documenté en 2024 une campagne du groupe APT29 (Midnight Blizzard) utilisant des fichiers .rdp signés envoyés par phishing. Ces fichiers connectaient les victimes à une infrastructure contrôlée par l’attaquant tout en redirigeant leurs ressources locales (disques, clipboard, caméra, smart cards). Le Patch Tuesday d’avril 2026 (CVE-2026-26151, CVSS 7.1, signalé par le NCSC britannique) force désormais une validation explicite à chaque ouverture.

02 KB impactées — Toutes les versions Windows

Déployées le 14 avril 2026, ces KB introduisent les nouveaux warnings RDP sur tous les OS supportés.

03 Les deux warnings et comment trouver le SHA1

Opening Remote Desktop Connection

Boîte de dialogue éducative. Apparaît une seule fois par compte utilisateur après installation de la mise à jour.

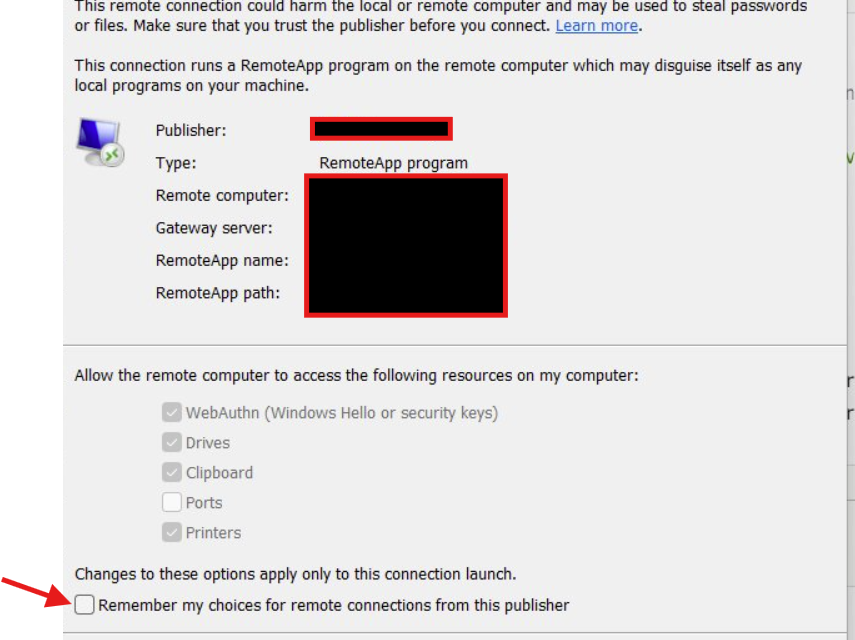

Verify the publisher

S’affiche à chaque lancement si le fichier .rdp n’est pas signé par un éditeur de confiance. La case “Remember my choices” ne fonctionne pas toujours.

Vous pouvez obtenir le thumbprint SHA1 du certificat RDS directement depuis la boîte de dialogue sans PowerShell, en cliquant sur le nom du publisher dans le warning.

“Verify the publisher”

du certificat

→ copier la valeur

Capture — Warning 2 avec publisher cliquable

Capture — Détails du certificat → Thumbprint SHA1

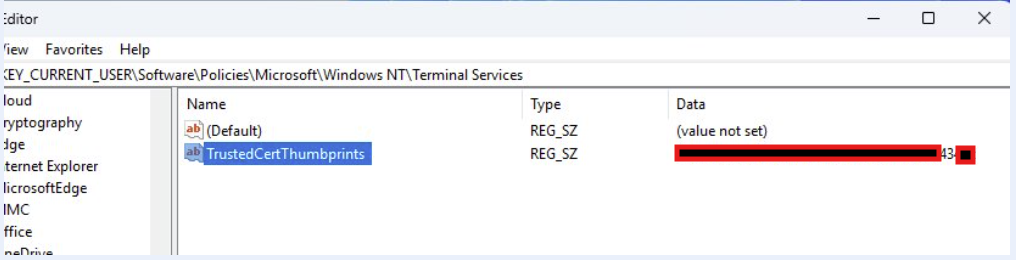

TrustedCertThumbprints. Supprimez les espaces éventuels avant utilisation.04 HKCU ou HKLM — Quel choix ?

Les deux emplacements sont fonctionnels. La capture ci-dessous confirme le fonctionnement de HKCU avec le SHA1 renseigné.

THUMB1,THUMB2,THUMB305 Solution 1 — GPO (Active Directory)

GPO Warning 1 — RdpLaunchConsentAccepted

Hive : HKEY_CURRENT_USER

Chemin : Software\Microsoft\Terminal Server Client

Valeur : RdpLaunchConsentAccepted = DWORD 1

GPO Warning 2 — TrustedCertThumbprints via Modèle d’administration natif

Ce paramètre GPO natif est la méthode officielle et la plus propre. Il accepte nativement plusieurs thumbprints.

› Composants Windows › Services Bureau à distance

› Client Connexion Bureau à distance

› Spécifier les empreintes numériques SHA1 des certificats représentant des éditeurs .rdp approuvés

Valeur : THUMBPRINT1;THUMBPRINT2 (séparateur : point-virgule)

06 Solution 2 — Microsoft Intune (MDM)

Intune Méthode 1 — Script PowerShell

Déployez via Devices › Scripts › Add › Windows 10 and later — Run as: SYSTEM — 64-bit: Yes.

# Adapter les thumbprints à votre environnement (virgule sans espace) $thumbprints = "THUMBPRINT1,THUMBPRINT2" # Warning 2 — HKLM (portée machine, recommandé) $p = "HKLM:\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services\Client" if (-not (Test-Path $p)) {{ New-Item -Path $p -Force | Out-Null }} Set-ItemProperty -Path $p -Name "TrustedCertThumbprints" -Value $thumbprints -Type String -Force # Warning 1 — HKCU (contexte utilisateur connecté) $pu = "HKCU:\Software\Microsoft\Terminal Server Client" if (-not (Test-Path $pu)) {{ New-Item -Path $pu -Force | Out-Null }} Set-ItemProperty -Path $pu -Name "RdpLaunchConsentAccepted" -Value 1 -Type DWord -Force Write-Output "RDP warnings suppressed."

Intune Méthode 2 — Custom OMA-URI

Via Configuration profiles › Create › Custom :

OMA-URI : ./Device/Vendor/MSFT/Policy/Config/RemoteDesktopServices/TrustedCertThumbprints Type : String Value : THUMBPRINT1,THUMBPRINT2

Intune Méthode 3 — Proactive Remediation (HKCU)

$v = Get-ItemProperty "HKCU:\Software\Microsoft\Terminal Server Client" -Name "RdpLaunchConsentAccepted" -EA SilentlyContinue if ($v.RdpLaunchConsentAccepted -eq 1) {{ exit 0 }} else {{ exit 1 }}

Set-ItemProperty "HKCU:\Software\Microsoft\Terminal Server Client" -Name "RdpLaunchConsentAccepted" -Value 1 -Type DWord -Force; exit 0

07 Solution 3 — ManageEngine Desktop Central

ManageEngine Registry Configuration

Créer une Registry Configuration

Configurations › Add Configuration › Registry › Add Registry Configuration

Clé HKLM — TrustedCertThumbprints

Hive : HKEY_LOCAL_MACHINE — Key : SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services\Client

Valeur : TrustedCertThumbprints | REG_SZ | thumbprints séparés par virgule

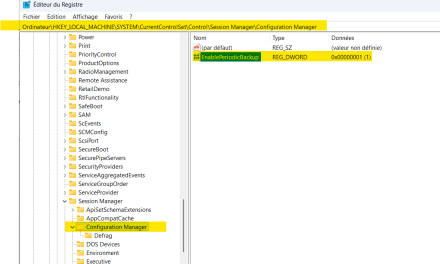

Clé HKCU — RdpLaunchConsentAccepted

Hive : HKEY_CURRENT_USER — Key : Software\Microsoft\Terminal Server Client

Valeur : RdpLaunchConsentAccepted | REG_DWORD | 1

Déployer et vérifier

Associez au groupe cible, forcez le déploiement, vérifiez dans les rapports d’exécution.

08 Solution 4 — PowerShell (script direct)

#Requires -RunAsAdministrator $thumbprints = "THUMBPRINT1,THUMBPRINT2" # virgule sans espace si plusieurs fermes RDS # Warning 1 — HKCU $p1 = "HKCU:\Software\Microsoft\Terminal Server Client" if (-not (Test-Path $p1)) {{ New-Item -Path $p1 -Force | Out-Null }} Set-ItemProperty -Path $p1 -Name "RdpLaunchConsentAccepted" -Value 1 -Type DWord -Force # Warning 2 — HKLM (portée machine) $p2 = "HKLM:\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services\Client" if (-not (Test-Path $p2)) {{ New-Item -Path $p2 -Force | Out-Null }} Set-ItemProperty -Path $p2 -Name "TrustedCertThumbprints" -Value $thumbprints -Type String -Force # Afficher les thumbprints disponibles sur ce poste Write-Host "`nCertificats disponibles (Cert:\LocalMachine\My) :" -ForegroundColor Cyan Get-ChildItem Cert:\LocalMachine\My | Select-Object Subject, @{{N="SHA1";E={{$_.Thumbprint.Replace(" ","")}}}}, NotAfter | Format-Table -AutoSize Write-Host "Terminé." -ForegroundColor Green

09 Solution 5 — Désactivation totale (temporaire)

Supprime tous les warnings RDP sans gérer les certificats. Utile en dépannage urgent uniquement.

$p = "HKLM:\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services\Client" if (-not (Test-Path $p)) {{ New-Item -Path $p -Force | Out-Null }} Set-ItemProperty -Path $p -Name "RedirectionWarningDialogVersion" -Value 0 -Type DWord

10 Comportement de mémorisation Windows

Une fois TrustedCertThumbprints renseignée et la connexion effectuée, Windows peut mémoriser la confiance dans le profil — mais ce comportement n’est pas fiable pour tous les profils et toutes les mises à jour. Un déploiement GPO/Intune permanent reste la seule garantie pour l’ensemble du parc.

11 Bonnes pratiques — Renouvellement de certificat

Le thumbprint SHA1 est unique par certificat. À chaque renouvellement (certificat public annuel, certificat interne tous les 2-3 ans), le SHA1 change et les warnings réapparaissent si la GPO/Intune n’est pas mise à jour.

TrustedCertThumbprints dans votre GPO ou Intune avant l’expiration du certificat. Pendant la transition, renseignez ancien ET nouveau thumbprint simultanément.Anticiper — rappel 30 jours avant expiration

Get-ChildItem Cert:\LocalMachine\My | Select Subject, NotAfter | Sort NotAfter

Récupérer le nouveau SHA1

Depuis regedit, PowerShell, ou directement via le warning (cf. section 03).

Période de transition — 2 thumbprints

Ajouter le nouveau AVANT de retirer l’ancien : ANCIEN_THUMB,NOUVEAU_THUMB. Déployer via GPO/Intune/ManageEngine.

Assigner le nouveau certificat dans RDS

Server Manager › Remote Desktop Services › Edit Deployment Properties › Certificates › RD Connection Broker – Publishing

Retirer l’ancien thumbprint

Une fois le déploiement confirmé, nettoyer la valeur en retirant l’ancien SHA1.

12 Récapitulatif des clés de registre

| Valeur | Hive / Chemin | Type | Data | Effet |

|---|---|---|---|---|

| RdpLaunchConsentAccepted | HKCU …\Terminal Server Client |

DWORD | 1 | Supprime le warning initial (1 fois/user) |

| TrustedCertThumbprints | HKCU …Policies\…\Terminal Services |

REG_SZ | SHA1[,SHA1] | Publisher de confiance — portée utilisateur |

| TrustedCertThumbprints | HKLM …Policies\…\Terminal Services\Client |

REG_SZ | SHA1[,SHA1] | Publisher de confiance — portée machine Recommandé |

| RedirectionWarningDialogVersion | HKLM …Policies\…\Terminal Services\Client |

DWORD | 0 | Désactive tous les warnings ⚠ temporaire |

Commentaires récents